スマートフォン撮影による情報漏えい:実際の事例と防止策

DLPを導入し、USBポートを無効化し、すべてのメール添付ファイルを監視していても、それらすべてをすり抜けるデータ持ち出しの手口に対して脆弱なままの組織があります。従業員がスマートフォンを持ち上げてモニター画面を撮影する行為、いわゆるビジュアルハッキングは、デジタルの痕跡を残さず、ネットワークトラフィックも発生させず、セキュリティアラートも一切作動させません。

要点まとめ

- スマートフォンによるモニター撮影はDLPログにもネットワーク記録にも痕跡が残らないため、従来のセキュリティツールでは検知できません。

- 実際のインサイダー脅威インシデントでは、スマートフォン撮影が機密データを持ち出す主要な手口の一つとして継続的に確認されています。

- スマートフォン撮影の防止には、物理的なアクセス制御、明確なポリシー、AIによるリアルタイム検知の組み合わせが必要です。

なぜスマートフォン撮影はセキュリティ検知をすり抜けるのか

セキュリティチームが最も恐れるシナリオの一つは、静かで痕跡のない持ち出し——データがアラート一つ作動させることなく持ち去られることです。スマートフォンでモニターを撮影する行為は、まさにこの状況に当てはまります。

ファイルのコピー、メールの転送、USB接続といったデータ持ち出しの試みのほとんどはシステムログを生成します。DLPソリューションはこれらの経路を監視し、異常を検知するとアラートを発します。しかし、スマートフォンを取り出して画面を撮影する従業員は、いかなるソフトウェアの検知範囲にも完全に入りません。ネットワークトラフィックも、ファイルシステムへのアクセスも、会社が管理するデバイスへのいかなる変更も発生しません。

スマートフォン撮影はデジタル経路を使用しないというこの単純な事実が、従来のセキュリティアーキテクチャに構造的な盲点をつくり出しています。

実際に起きていること

ビジュアルハッキングは理論上の脅威ではありません。業界を問わず記録されている事例が、この手口がいかに頻繁に実際のインサイダー脅威インシデントに現れるかを明確に示しています。

金融業界のインサイダー事例

金融業界のデータ漏えいインシデントでは、従業員が画面に表示された顧客口座情報、投資ポートフォリオ、ローン申請データを撮影して個人的なチャネルで送信するというパターンが顕著に見られます。会社のシステム上でデジタル転送が行われないため、これらのインシデントが表面化するまでに数ヶ月かかることが多く、発覚するのもセキュリティログからではなく、顧客からのクレーム、規制当局からの問い合わせ、または競合他社が不審なほど正確な情報を持っていることがきっかけとなるケースが一般的です。

金融監督院の2023年情報セキュリティ調査では、インサイダー脅威が金融機関における実際のデータ漏えいの相��当な割合を継続的に占めており、物理的な媒体と物理的なアクセス手法が依然として主要な経路として残っていることが示されています。

研究開発における営業秘密の持ち出し

製造業や技術系企業では、退職を控えた従業員が独自の技術文書が表示された画面を撮影するというパターンが繰り返されています。通常業務を通じて情報にアクセスし、デジタルでは何も転送しないため、DLPシステムは異常な活動を検知しません。持ち出しが発覚するのは、その従業員が競合他社に入社し、その競合他社の製品が元の会社の内部設計の詳細な知識を持っていることが明らかになってからです。

Ponemon Instituteの「2024年インサイダーリスクのグローバルコストレポート」では、悪意のあるインサイダーによるインシデントの平均コストが70万ドルを超え、平均検知期間が85日であることが示されています——この間に相当な被害が積み重なっています。

コールセンターにおける顧客データ

コールセンターのような大量の顧客データを扱う環境は、スマートフォン撮影インシデ��ントの発生場所として継続的に挙げられます。オペレーターの画面にはリアルタイムで氏名、識別番号、住所、連絡先情報が表示されています。インシデントは退職を控えた従業員や、監督が手薄になる時間帯に集中する傾向があります。一度の撮影セッションで捉えられるデータには数百件のレコードが含まれる可能性があります。

個人情報保護委員会は2023年に国内のデータ侵害通知件数の増加を報告しており、インサイダーが原因のインシデントが相当な割合を占めています。

なぜ従来のセキュリティツールではこれに対処できないのか

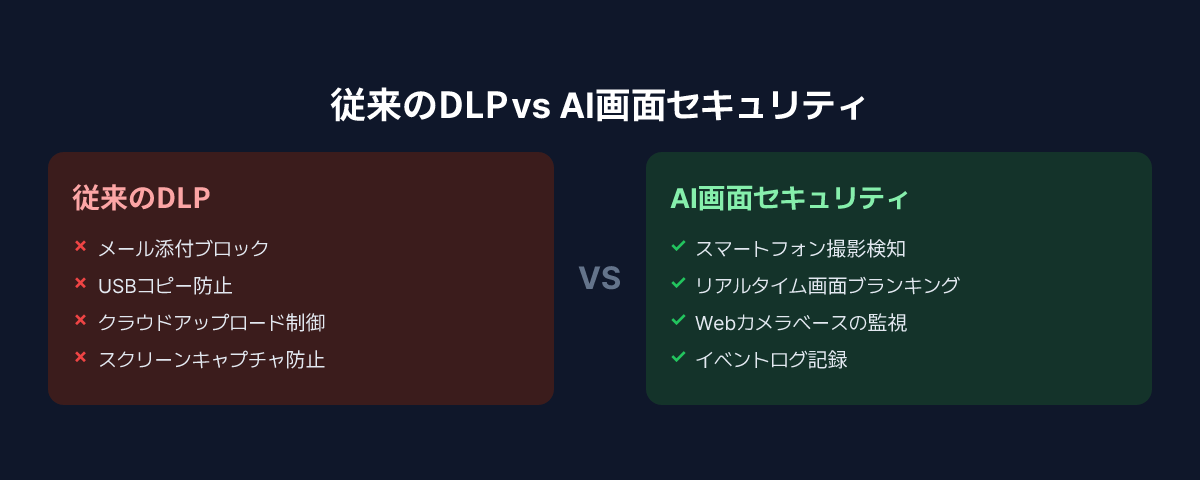

DLP、エンドポイントセキュリティ、メールゲートウェイ、ネットワーク監視はすべて共通の前提を持っています:データはデジタル経路を通じて移動するというものです。これらのツールは、データがコピーされたり、ネットワーク経由で送信されたり、外部デバイスに転送されたりしたときにそれを傍受するように設計されています。

スマートフォン撮影はこの前提をまったく無視します。

カメラセンサーが画面に表示された情報を捉えても、会社のシステムには何のシグナルも届きません。従業員が個人デバイスを使用した場合、それは企業のエンドポイントエージェントの管轄外となります。同じWi-Fiネットワークに接続されていても、写真を撮るという行為は一切のネットワーク活動を生みません。

その結果、スマートフォンでモニターを撮影しても、いかなる従来のセキュリティログにも記録が残りません。これがまさにインサイダー脅威のシナリオで好まれる手口となっている理由です——既存のコントロールには見えないからこそ、効果的なのです。

スマートフォン撮影防止への実践的アプローチ

スマートフォン撮影を脅威のベクターとして対処するには、単一の技術やポリシーだけでは不十分です。物理的な環境制御、文書化されたポリシー、技術的な検知が連携して機能する必要があります。

物理的なアクセス制御

最も直接的な対策は、機密画面が使用されているエリアにスマートフォンが持ち込まれないようにすることです。��金融機関や政府機関のセキュリティ分類ゾーンでは、スマートフォンロッカーやカメラ無効化デバイスポリシーを実施している場合があります。実際的な限界は大きく、こうした措置は運用上の摩擦を生み、一貫した施行が困難で、リモートワーク環境や標準的なオフィス環境ではほとんど適用できません。

ポリシーと意識向上

組織はスクリーンセキュリティポリシーの一部としてスマートフォン撮影禁止を正式に文書化し、従業員がルールとその根拠を両方理解できるようにすべきです。ポリシー文書の整備は責任の観点からも重要です——明確なポリシーが存在しない状態でインシデントが発生した場合、組織は注意義務を果たしていたことを証明することが困難になる可能性があります。抽象的なルールを具体的な結果と結びつけるシナリオベースのトレーニングは、一般的なコンプライアンスメッセージングよりも効果的です。

AIによるリアルタイム検知

技術面では、従業員の既存のPCウェブカメラを使用したリアルタイムのAI検知が注目を集めています。システムは画面周辺の環境を分析し、スマートフォンがディスプレイに向けられた際にそれを認識します。その動きが検知されると、即座に画面をブランクにし、イベント記録とともにセキュリティチームにアラートを送信できます。

MonitorDogはこの機能を画面セキュリティプラットフォームの一部として実装しています。従業員のワークステーションで動作するエージェントがウェブカメラを使用して周辺環境を継続的に分析します。AIがスマートフォンが画面に向けられていることを検知すると、システムは即座にディスプレイをブランクにし、タイムスタンプとウェブカメラのキャプチャとともに管理者ダッシュボードにイベントを記録します。このアプローチは、エージェントのインストール以外に新しいハードウェアやインフラの変更を必要とせず、従来のDLPの検知範囲外にある物理的な撮影の盲点をカバーします。

画面セキュリティをセキュリティスタックの独立した層として位置づける理由

エンタープライズセキュリティの考え方における共通の盲点は、DLPがすべてのデータ持ち出し経路をカバーしているという思い込みです。DLPはデジタルチャネルに対しては強力ですが、物理的な手法に対しては構造的な盲点があります。

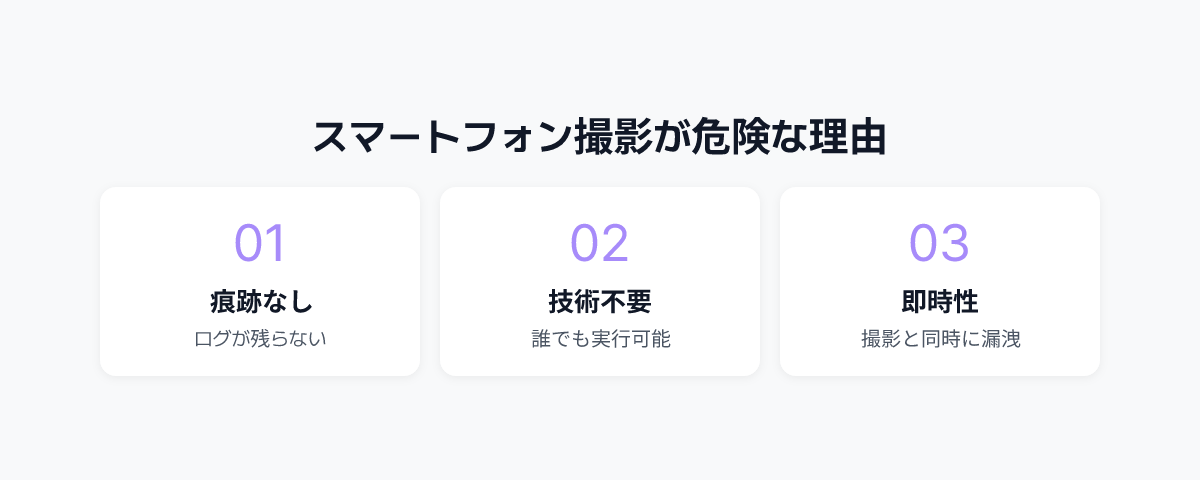

スマートフォン撮影はその盲点の中で最も�実用的で広範囲に及ぶ形態です。技術的なスキルを必要とせず、痕跡を残さず、企業の管理外のデバイスで動作し、専用のツールなしでは事後に検知することはほぼ不可能です。

画面セキュリティとモニターカメラ保護を、DLPの拡張としてではなくセキュリティスタックの独立した層として位置づけることが、現在のセキュリティアーキテクチャに欠けているピースかもしれません。

MonitorDogのスマートフォン撮影検知がライブ環境でどのように機能するかを確認するには、無料デモをリクエストして検知プロセスを直接体験してください。

参考資料

- 金融監督院、「金融会社情報セキュリティ調査」(2023年)

- 個人情報保護委員会、「個人データ侵害通知統計」(2023年)

- Ponemon Institute & DTEX Systems、「2024年インサイダーリスクのグローバルコストレポート」(2024年)

- 3M & Visual Privacy Advisory Council、「グローバルビジュアルハッキング実験」(2016年)