企業でのスマートフォンカメラによる実際のデータ漏えい事例と対策

2025年10月、警察は京畿道坡州にあるLGディスプレイの工場に強制捜索に入りました。捜査官が容疑者のスマートフォンで発見したものは、すべてを物語っていました:個人のスマートフォンで撮影された社内プロセス仕様と設計データの写真が数百枚。同社のDLPソリューションはアラートを一つも発していませんでした。

3行まとめ

- LGディスプレイとサムスン半導体の漏えいなどの実際のインシデントは、スマートフォン撮影が従来のセキュリティのあらゆる層を検知されることなくすり抜けることを示しています。

- ビジュアルハッキングは試みの91%で成功し、インサイダー脅威の組織あたりの年間平均コストは現在1,950万ドルに達しています。

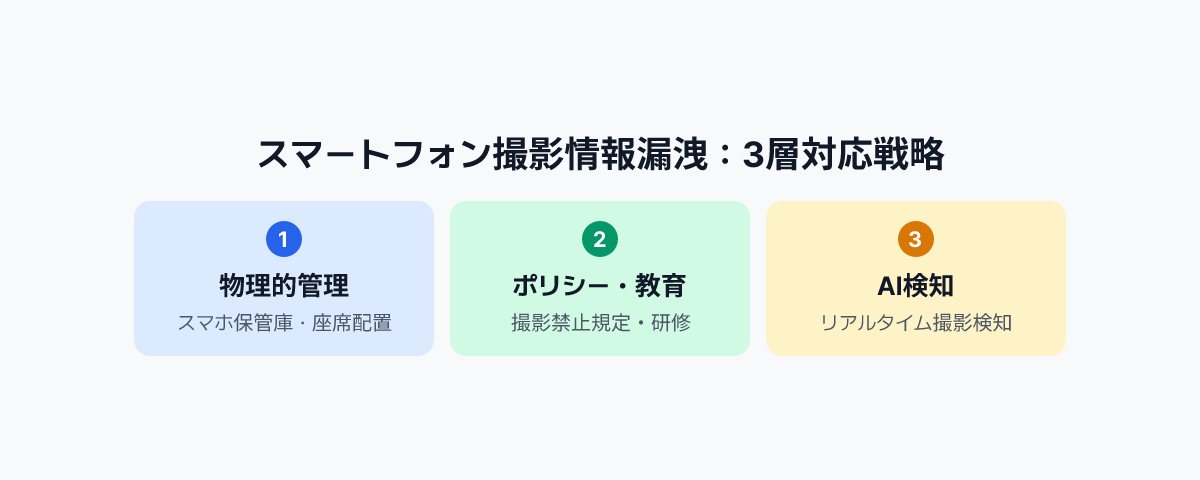

- 効果的なスマ�ートフォンカメラ防止には、物理的制御、ポリシーとトレーニング、AIを活用したリアルタイム検知の3つの層が連携して機能する必要があります。

スマートフォン撮影はすでに実証された持ち出し手口

セキュリティ専門家が起こりえないと一蹴する脅威こそ、最も積極的に悪用されるものであることが多いです。個人のスマートフォンでモニター画面を撮影することは、技術的なスキルを必要とせず、デジタルの痕跡を残さず、市場に存在するあらゆる従来型セキュリティツールの範囲から完全に外れて機能します。

Ponemon Instituteが実施し3Mが後援した8カ国にわたるグローバルビジュアルハッキング実験は、この現実を試しました。結果は明白でした:ビジュアルハッキング試みの91%が成功しました。試みの49%では、最初の成功したハッキングが15分未満で完了しました。キャプチャされたすべての機密情報のうち52%が従業員のコンピュータ画面から直接入手されたものでした。

意味するところは明確です。画面に近づいてスマートフォンを持ち上げるだけで、大多数の時間で成功するのに十分であり、セキュリティチームがそれを知ることは決してありません。

実際に起きたこと:ケーススタディ

事例1 — LGディスプレイ有機EL技術漏えい(2024〜2025年)

2024年、3人の元LGディスプレイ社員が中核的な有機EL技術を中国企業に漏えいしたとして起訴されました。2025年10月までに、捜査官は2人の現役社員にまで捜査を拡大し、坡州工場に捜索令状を執行しました。容疑者の一人のスマートフォンに、警察は社内技術資料——会社の最も機密性の高い知的財産であるプロセス仕様と設計データ——の写真数百枚を発見しました。

ここで重要なのは持ち出しの方法です。容疑者はファイルを転送せず、メールを送らず、USBドライブも使用しませんでした。データは個人デバイスの写真として建物の外に出ました。DLPアラートは発動しませんでした。ネットワークトラフィックの異常もフラグ付けされませんでした。窃盗が進行する間、同社のセキュリティインフラは何も記録しませんでした。

ほぼ同時期に、忠清南道牙山にあるサムスンディスプレイの施設も、構造的に同一の別の調査で捜索を受けました。両インシデントのパターンは、スマートフォン撮影が半導体・ディスプレイ産業において標準化された持ち出し手法となっていることを示しています。

事例2 — サムスン半導体技術漏えい

2025年12月、検察はサムスン電子の元幹部を含む10人を中核的な半導体技術を中国に漏えいしたとして起訴しました。使用された方法の中には、手書きで重要なプロセス情報をコピーし画面を撮影することが含まれていました。裁判所は総損害額を5兆ウォン以上と見積もりました。

2026年2月、韓国最高裁判所は、営業秘密の取得と開示は別個の犯罪行為として扱われるべきとの判断を下し、原審に差し戻しました。この判決は、たとえ外部への開示が起きる前であっても、営業秘密を取得するために画面を撮影する行為を独立した犯罪として扱うための法的根拠を事実上強化しました。

事例3 — コ�ールセンターにおける個人データ漏えい

コールセンター環境では、スマートフォン撮影は単発のインシデントではなく——繰り返し発生するパターンです。オペレーターは画面に表示された顧客の氏名、ID番号、連絡先情報、金融データに継続的にアクセスしています。一枚の写真を撮影するのに数秒しかかからず、密集したフロア環境ではマネージャーによるリアルタイムの監督は構造的に不可能です。

個人情報保護委員会の2024年データ侵害分析によると、その年に韓国で307件の侵害報告が提出され、内部要因がすべてのインシデントの30%を占めていました。スマートフォン撮影はログを残さないため、実際の発生率は報告された数値よりもほぼ確実に高いと考えられます。

事例4 — R&D営業秘密:退職前の窓口

インサイダー脅威の研究は、退職届提出から最終日までの期間を一貫して最高リスクウィンドウとして特定しています。製造業での記録された事例では、退職する従業員が工学図面、プロセスデータ、プロプライエタリなソフトウェアインターフェースを撮影しています——ファイル転送とUSBの使用はアラートを発するが、スマートフォンカメラは発しないことを理解していたからこそです。

2025年Ponemon Cost of Insider Risks Global Reportは、インサイダー脅威の組織あたりの年間平均コストを1,950万ドルと示しています。インシデントが31日以内に封じ込められた場合、平均コストは1,060万ドルです。封じ込めに91日以上かかった場合、コストは1,870万ドルに上昇します。スマートフォン撮影は、まさにログを生成しないからこそ、検知と封じ込めのタイムラインを延長し——コストをそれに応じて押し上げます。

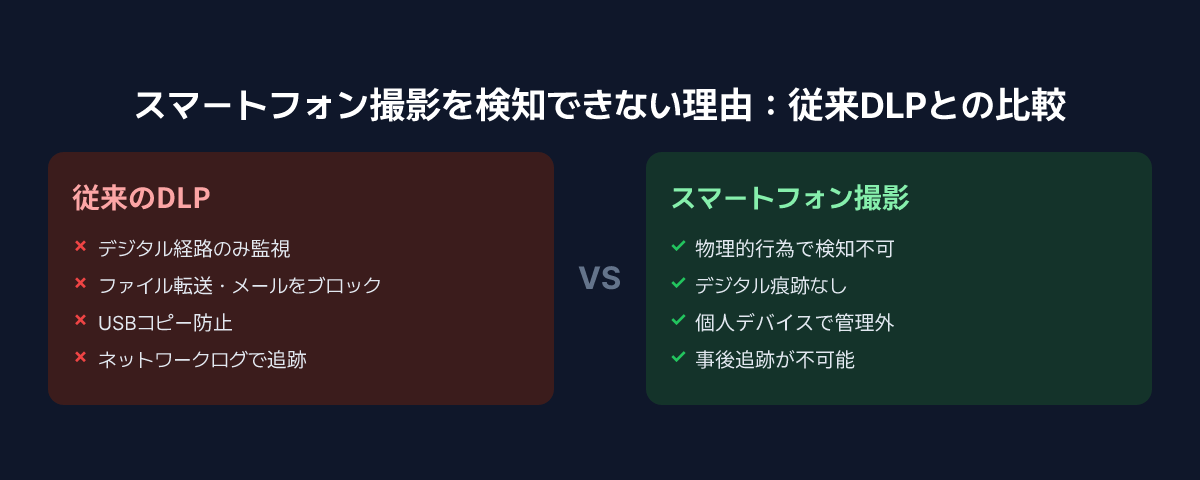

なぜ既存のセキュリティツールではこれを検知できないのか

DLP、エンドポイントセキュリティ、ネットワーク監視はすべて基本的な前提を共有しています:データはデジタルチャネルを通じて移動するというものです。ファイルコピー、メール添付ファイル、USB接続、クラウドアップロード——これらはすべてシステムログを生成し、セキュリティツールが監視するよう設計されています。

スマートフォン撮影はこの前��提をまったく無視します。画面からカメラセンサーへの情報の転送は、ネットワークトラフィックも、ファイルシステムイベントも、エンドポイントエージェントが傍受できるシグナルも生成しません。個人のスマートフォンは会社のデバイス管理の境界外にあります。会社自身のWi-Fi上でさえ、写真を撮るという行為はネットワークリソースを一切使用しません。

LGディスプレイのケースは直接的な実証です。数百枚の写真が長期間にわたって撮影されました。同社のセキュリティシステムは何も記録しませんでした。

現在のセキュリティアーキテクチャにある3つの構造的ギャップ

最初のギャップは検知の範囲です。現在のすべてのDLPソリューションはデジタルチャネルを監視するよう設計されています。物理的なチャネル——具体的にはスマートフォンカメラ——は設計上の境界外にあります。

2番目のギャップはデバイスの管轄です。従業員の個人スマートフォンには企業のMDMやエンドポイントエージェントを適用することができません。会社が管理されたデバイスに維持するセキュリティ体制は個人の携帯電話には及びません。

3番目のギャップはフォレンジックによる再構築です。ファイル転送やUSBイベントが発生した場合、行為自体が見逃されても、ログは残ります。スマートフォン撮影はログを一切生成しません。侵害が最終的に発覚したとき——多くの場合、外部からの情報提供や競合他社のインテリジェンスを通じて——組織は何が、いつ、誰によって持ち出されたかを再構築することができません。

実践的な3層防御戦略

スマートフォンカメラによるデータ漏えいを防止するには、多層的な制御が必要です。単一の技術やポリシーで十分ではありません。物理的制御、ポリシーとトレーニング、AIを活用した検知が連携して機能する必要があります。

第1層:物理的環境制御

物理的制御の目標は、スマートフォンが機密情報を表示している画面に届かないようにすることです。

携帯電話ロッカーは金融機関や政府のセキュア施設で実証されたアプローチです。従業員は管理ゾーンに入る前に個人デバイスを預け、退出時に受け取ります。運用上のオーバーヘッドは実在しますが、最高機密のデータを扱う環境では、これが最も信頼性の高い制御として残ります。

画面の向きも重要です。機密データを処理するエリアのワークステーションは、画面が廊下、入口、または来訪者の通路に�向かないよう配置されるべきです。来訪者の通路と機密データ処理ゾーンの物理的な分離は基本的な要件です。

モニターのプライバシーフィルターは隣接する座席や斜め方向からの露出を減らします。直接の正面からの撮影は防げませんが、偶発的なキャプチャや遠距離からの試みのリスクを低減します。

第2層:ポリシー、トレーニング、カルチャー

ポリシーは施行のための法的基盤を作ります。業務画面の撮影の明示的な禁止は、従業員ハンドブックとセキュリティポリシー文書に文書化される必要があります。口頭指導としてのみ存在する禁止事項は、インシデント発生時に施行力が限られます。

トレーニングはルールだけでなくコンテキストを提供すべきです。従業員が機密写真が撮影された場合に実際に何が起こるかを理解すると——営業秘密法の下での刑事責任を含む——行動上のコンプライアンスが向上します。具体的には:画面を撮影して営業秘密を取得することは韓国法の下で犯罪行為であり、産業技術保護法と刑法の下で訴追のリスクがあることを従業員に知らせます。

匿名の報告チャネルにより、組織は同僚による観察から利益を得ることができます。同僚が個人的なリスクなしに不審な行動を報告できる場合、組織は内部の早期警戒システムを手に入れます。

第3層:AIを活用したリアルタイム検知

物理的・ポリシー制御には本質的な限界があります:すべての従業員、すべての画面、すべての瞬間を監視するためにスケールできません。テクノロジーがそのギャップを埋める必要があります。

MonitorDogは各従業員のPCウェブカメラを使用してワークスペースの継続的なAI分析を実行します。AIがスマートフォンが画面に向けられているのを検知すると、2つの対応が同時に発動します:画面が自動的にブランクになり——情報が撮影される前に隠し——セキュリティダッシュボードがその瞬間のビデオクリップとともにイベント通知を受け取ります。

このアプローチは、従来のDLPが届かない物理的なチャネルへのセキュリティカバレッジを拡張します。展開にはエージェントのインストールのみが必要で、ハードウェアの追加はなく、オフィスとリモートワーク環境の両方に同様に適用可能です。

抑止効果もあります。従業員がスマートフォン撮影がリアルタイムで検知されることを知ると、リスク計算が変わります。その制御が存在し機能しているという認識が試みの発生率を抑制します——システムは検知器と抑止力の両方として機能します。

高リスクシナリオと標的を絞った対応

すべてのコンテキストに均一な制御を適用することは、比例した効果のないまま運用効率を低下させます。リスクが最も高い部分に強化された制御を集中させましょう。

退職する従業員の管理

退職届から最終日までのウィンドウは、インサイダー脅威データで一貫して最高リスク期間として浮かび上がります。このウィンドウ期間中、アクセス権限は残りの業務に必要な最小限まで削減され、監視の感度を高める必要があります。AI検知システムを運用している組織では、このウィンドウ期間中のアカウントに対してアラート閾値を下げることで、リスクが高まった期間の追加カバレッジを提供します。

請負業者とベンダー要員

請負業者は従業員に匹敵するシステムアクセスを持ちますが��、通常は組織への忠誠心が低くなります。アクセスは業務上必要なものに厳密に制限され、機密データを扱うエリアへの立ち入りには付き添いまたは直接監督を伴うべきです。

戦略的なR&Dゾーン

半導体設計、新製品開発、またはプロプライエタリなアルゴリズムが開発されているエリアは、一般的なオフィススペースよりも厳格なスマートフォン制御が必要です。LGディスプレイとサムスンの両事例は、まさにこうした環境での撮影を伴っていました。

法的側面:インシデント後の回復が難しい理由

スマートフォン撮影が持ち出し手段である場合、後に続く法的・運用上の課題はフォレンジック証拠の欠如によって複雑化します。

検知は通常遅れて起こります——外部からの情報提供、競合他社の能力の予想外の変化、または法執行機関からの連絡を通じて。組織が侵害が発生したことを知るころには、韓国の個人情報保護法の下での72時間の侵害通知要件のウィンドウが過ぎていることが多くあります。組織は侵害自体に加えて、遅延通知に対する潜在的な罰則に直面します。

営業秘密��の保護のために、韓国法は企業が機密保持のための合理的な措置を取ったことを証明することを要求しています。物理的な撮影に対する技術的制御がないことは、この主張を著しく弱めます。逆に、文書化されたAI検知システムの運用ログ、セキュリティポリシー記録、従業員トレーニング履歴は、組織が合理的な注意義務の基準を満たしたことの証拠として機能します。

2024年11月の最高裁判決——営業秘密の取得と開示は別個の犯罪行為であるとした——は、侵害の被害者にとっても実際的な意味を持ちます。これは、たとえその後の第三者への開示が組織の知る範囲外で起きたとしても、組織は画面を撮影する行為に対して元従業員の刑事責任を追及できる可能性があることを意味します。

即時チェックリスト:現在の状況を確認する

以下の質問は、スマートフォン撮影脅威のカバレッジに関する最低限のベースラインを定義します。

セキュリティポリシーは業務画面の撮影を明示的に禁止していますか?口頭のみのポリシーは施行可能な義務を作り出しません。

機密データのワークステーションは、画面が廊下、入口、または来訪者エリアに向かないよう配置されていますか?画面が現在公共の通路から見える状態なら、物理的な再配置が最優先の早期対応策です。

退職届のタイミン�グ——最終日ではなく——でシステムアクセスを削減するための定義されたプロセスがありますか?届出から退職までのギャップが最もリスクが高い時期です。

現在のセキュリティツールのいずれかがスマートフォン撮影を検知できますか?この最後の質問に対するセキュリティスタック全体での答えがNoであれば、DLP、エンドポイントセキュリティ、ネットワーク監視では対処できない構造的なギャップが存在します。

LGディスプレイのケースは、スマートフォン撮影が理論上のリスクではなく——今日の韓国企業で起きていることを明確にしました。AIベースの検知が従来のセキュリティツールが残すギャップをどのように塞ぐかを確認したい場合は、MonitorDogのデモが実際の環境での検知プロセスを示します。

参考資料

- 電子新聞、「サムスンに続き、LGディスプレイでも中国への技術漏えいの兆候——警察が捜索令状を執行」(2025年10月)

- MBCニュース、「3人の元LGディスプレイ社員、有機EL技術を中国企業に漏えいした容疑で起訴」(2024年)

- YTN、「検察、元サムスン幹部と9人を半導体技術漏えいで起訴」(2025年12月)

- 韓国最高裁判所、「営業秘密侵害——差止めと損害賠償〔最高裁判所判決、2024年11月14日〕」

- 個人情報保護委員会、「2024年個人情報侵害報告分析」(2025年)

- Ponemon Institute & DTEX Systems、「2025年インサイダーリスクのグローバルコストレポート」(2025年)

- 3M & Ponemon Institute、「グローバルビジュアルハッキング実験」(2016年)

- Verizon、「2025 Data Breach Investigations Report」(2025年)