画面セキュリティソリューション導入ガイド:組織規模別のポリシー設計

多くの組織が画面セキュリティの必要性を認識していますが、どこから始めればよいか分からないことが多いです。50人規模のスタートアップと5,000人規模のエンタープライズが同じ展開プレイブックに従うことはできません。適切なアプローチは組織の規模、業界、リスクプロファイルによって異なります。

3行まとめ

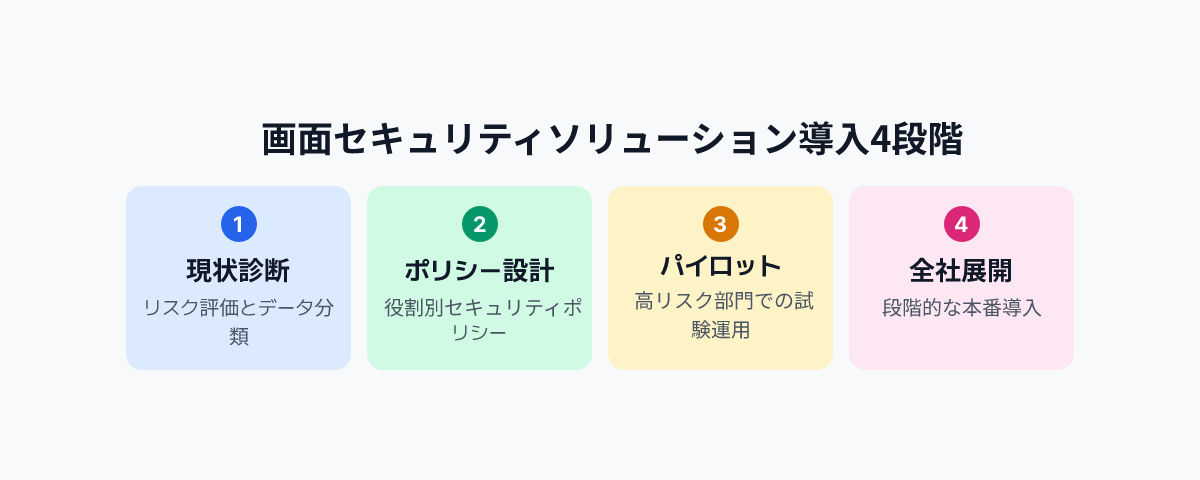

- 画面セキュリティの展開は、評価、ポリシー設計、パイロット、全体展開の4フェーズで進めると最も効果的です。

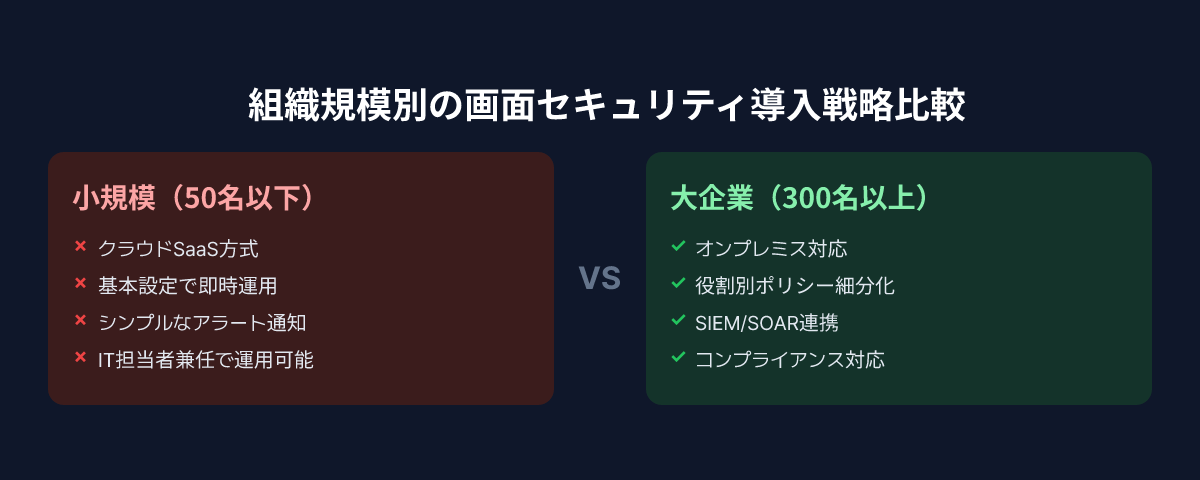

- 小規模な組織は迅速な展開とシンプルな運用を優先すべきであり、大規模な組織にはロールベースのポリシーセグメンテーションとコンプライアンスの整合性が必要です。

- テクノロジーの展開には、意味のあるセキュリティ��成果を生み出すためにポリシー文書化と従業員トレーニングを組み合わせる必要があります。

展開前:現状評価から始める

ソリューションを選択する前に、組織のリスク状況を理解する必要があります。基本的な脅威が同じであっても、どのデータが危険にさらされているか、誰がそれを扱うか、どのような環境かによって優先順位は変わります。

保護が必要なデータを分類する

出発点は、定期的に画面に表示されており、実際に保護が必要な情報の種類をカタログ化することです。顧客の個人データ、財務記録、HRファイル、公表前の収益データ、R&D資料などが主な候補です——漏えいが法的責任や実質的なビジネス上の損害を引き起こす情報です。

データが分類されると、それを扱う職務もおのずと明確になります。財務、HR、R&D、顧客対応チームが通常、画面セキュリティカバレッジの最初の対象となります。

既存のセキュリティ体制のギャップを特定する

ほとんどの組織はすでにDLP、エンドポイントセキュリティ、またはネットワークセグメンテーションの何らかの組み合わせを運用しています。画面セキュリティソリューションを展開する際、鍵となるのは既存の制御がカバーできないものを特定することです。

画面セキュリティが従来型DLPとどう異なるかを理解することで、画面セキュリティが既存のツールを置き換えるのではなく補完的な層を追加することが明確になります。スマートフォンによる画面撮影などの脅威はDLPが検知できるものの完全に外にあります——そのギャップが画面セキュリティソリューションが機能する場所です。

組織規模別の展開戦略

小規模組織(50人未満):迅速なスタート、シンプルな運用

小規模組織にとっての制約は、専任のセキュリティスタッフがいないことです。IT責任が共有されることが多く、セキュリティ運用に使える時間は限られています。この状況では、画面セキュリティソリューションは展開が容易で運用も簡単である必要があります。

クラウドベースのSaaSモデルが自然な選択です。インフラのプロビジョニングは不要で、エージェントのインストールだけで始められます。ポリシー設定は合理的なデフォルトから始めて、時間をかけて調整できます。最もシンプルなポリシー——「スマートフォンを検知し、画面をブランクにし、管理者にアラートを送る」——から始めて、そこから反復することが最も現実的なアプローチです。

セキュリティログのレビューは、摩擦なく通常の業務時間内に収まるべきです。専用のコンソールを必要とせず、メールやメッセージングアプリ経由で届くイベント通知が、小規模チームの実際の運用方法に合っています。

中規模組織(50〜300人):ロールベースのポリシーセグメンテーション

中規模組織はより複雑な状況に直面しています。リスクレベルは部門によって異なり、データアクセス権限は役割とシニア度によって異なります。単一の組織全体のポリシーを適用すると、カバレッジが不十分になるか、正当な業務を妨げる誤検知率が高くなることが多いです。

ロールベースのアプローチがより効果的です。財務、HR、R&Dなどの高リスク部門には感度の高い設定を適用し、一般チームはより軽いポリシーで運用します。特定の職位や職級のための個別のポリシープロファイルも必要な場合があります。

この段階ではパイロットフェーズがより重要です。全体展開の前に、1つの高リスクチームを選んで2〜4週間ソリューションを運用し、誤検知率を調整して従業員からのフィードバックを集めましょう。このステップをスキップして調整なしに全社展開を行うことは、最初の週にクレームと反発を生む確実な方法です。

大規模組織(300人超):オンプレミス、コンプライアンス、統合

エンタープライズにとって、画面セキュリティ展開の最初の質問は通常、展開アーキテクチャとデータレジデンシーについてです。金融サービス、政府、防衛などの規制産業では、セキュリティイベントデータを内部インフラに保持することが要求されることが多くあります。これにより、オンプレミス展開のサポートが必須要件となります。

既存のセキュリティインフラとの統合も優先事項です。画面セキュリティイベントをSIEMまたはSOARプラットフォームに取り込むことで、セキュリティチームはコンソールを切り替えることなく統一したビューから脅威を分析できます。このスケールでは、エンタープライズグレードのオンボーディングと継続的なサポートが期待されます。

コンプライアンス面では、CISOレベルのインサイダー脅威計画において、画面セキュリティソリューションが生成する監査ログとイベント記録が、個人情報保護法、金融規制、または分野別の要件——のいずれかの下で適用される要件を満たすかどうかを確認するために、法務・コンプライアンスチームとの早期の連携が求められます。

画面セキュリティポリシー設計の主要要素

ソリューションをインストールしても画面セキュリティは完結しません。システムが何を検知してどのように対応するかを定義するポリシーが、実際の保護レベルを決定します。

検知感度と誤検知のバランス

スマートフォン検知は画面セキュリティソリューションの中核的な機能の一つです。感度が高すぎると、電話に出ているとき、メッセージを確認するとき、またはデバイスが机の上に見えているだけのときにシステムがアラートを発します。感度が低すぎると、本物の撮影試みが検知されません。

適切な感度レベルは環境に依存します。来訪者が多い顧客対応スペースはより高い感度が適していますが、外部アクセスのない社内チームエリアはより低い閾値で運用できます。ゾーン固有のポリシーは、組織全体に単一の設定を強制するのではなく、この差異を考慮します。

パイロット期間中、実際の誤検知インシデントを分類し検知閾値を調整することに費やした時間は有益です。このプロセスが、本物の脅威を捉えながら通常業務を妨げない調整済みの設定をもたらします。

対応ワークフローの定義

脅威が検知された瞬間に何が起きるべきかを事前に定義する必要があります。標準的な対応ワークフロー�には以下が含まれます:

- 即座の画面ブランク:検知イベントが発動した直後にディスプレイが不明瞭になり、さらなる露出を阻止

- イベントログ:タイムスタンプ、PC識別子、および後で確認するための検知イベントのキャプチャが保存される

- 管理者通知:指定されたセキュリティ担当者にリアルタイムアラートが送信される

- 従業員通知:何が起きたかを説明するメッセージが従業員の画面に表示される

このワークフローのどの部分を自動化し、どの時点で人間の判断が必要かを決定することを、対応が場当たり的ではなく一貫したものになるようにポリシーに書き込むべきです。

リモートワーク環境向けのポリシー

リモートワークの画面セキュリティには別個のポリシートラックが必要です。オフィスに存在する物理的な制御——アクセス制限、CCTV、セキュリティゾーン——がない場合、画面セキュリティソリューションがより多くの負荷を担います。エージェントはオフィス内スタッフと同じ基準でリモートワーカーにも展開されるべきであり、オフィス設定を単純に複製するのではなく、自宅環境に合わせた検知ポリシーを適用するオプションも検討してください。

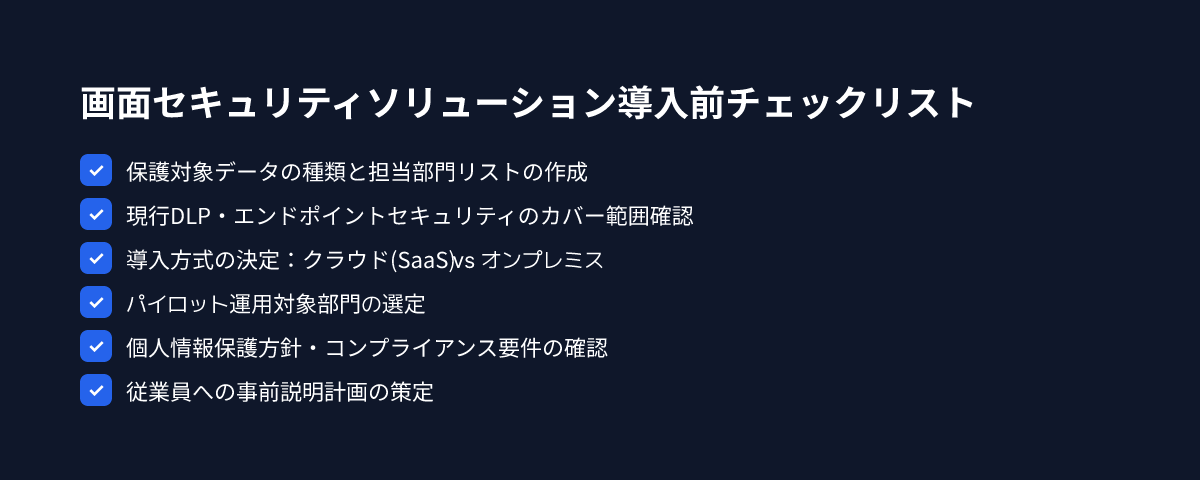

展開前チェ��ックリスト

展開にコミットする前に以下の項目を確認しておくと、その後のすべてがスムーズになります。

- 保護されるデータの種類と、それを扱う職務を文書化する

- 既存のDLPとエンドポイントセキュリティポリシーの範囲をマッピングする(重複とギャップを特定)

- 展開モデルを決定する:クラウドSaaS対オンプレミス

- パイロット部門を選択する(小規模な高リスクチームが推奨される出発点)

- プライバシーとコンプライアンス要件を確認する:従業員の同意、イベントデータ保持期間、適用される規制

- 従業員へのコミュニケーションを計画する:どのような監視が導入されるか、なぜ導入されるか、何をカバーするか

従業員へのコミュニケーションは形式的なものとして扱いがちですが、展開の成果に実際の影響を与えます。抽象的なポリシー文言を引用するのではなく、具体的な例とともにビジュアルハッキングの実際のリスクを説明することで、より良い理解と協力を生み出す傾向があります。

まとめ:重要なのは実際に運用するシステム

画面セキュリティソリューションの展開はそれ自体が目的ではありません。実際の保護レベルを決定するのは、運用するポリシー、検知されたイベントへの対応方法、そして時間をかけて設定を洗練させていく方法です。

適切な出発点は、組織の現実に合ったものです。小規模チームはデフォルト設定で迅速に動き出し、学習しながら調整できます。中規模および大規模の組織は、ロールベースのポリシーと段階的な展開から恩恵を受けます。すべての規模において、ポリシー文書化と従業員教育がテクノロジーを機能させるための前提条件です。

MonitorDogは小規模チームのSaaSからエンタープライズのオンプレミスまで柔軟な展開をサポートし、クラウド展開の場合はインフラ要件なしに単一のエージェントインストールで適用できます。ダッシュボードは組織全体の画面セキュリティイベントの統合ビューを提供します。実際の環境でどのように機能するかを確認するには、無料デモをリクエストしてください。

参考資料

- 個人情報保護委員会(韓国)、「個人情報処理方針ガイドライン」(2024年)

- Ponemon Institute & DTEX Systems、「2025年インサイダーリスクのグローバルコストレポート」(2025年)

- 金融保安院(韓国)、「金融会社インサイダーデータ漏えい防止ガイドライン」(2023年)