CISOのためのインサイダー脅威防止チェックリスト

セキュリティインシデントは外部攻撃者だけが引き起こすものではありません。IBMとPonemon Instituteの調査によると、インサイダー関連インシデントの平均コストはイベントあたり1,600万ドルを超え、インサイダーインシデントの半数以上が悪意のある意図ではなく単純な過失によるものです。CISOにとって、インサイダー脅威は最も対処が難しい課題の一つです。規制が厳しすぎると生産性が損なわれ、緩すぎると警告なしにどこでも情報漏えいが起きる可能性があります。

要点まとめ

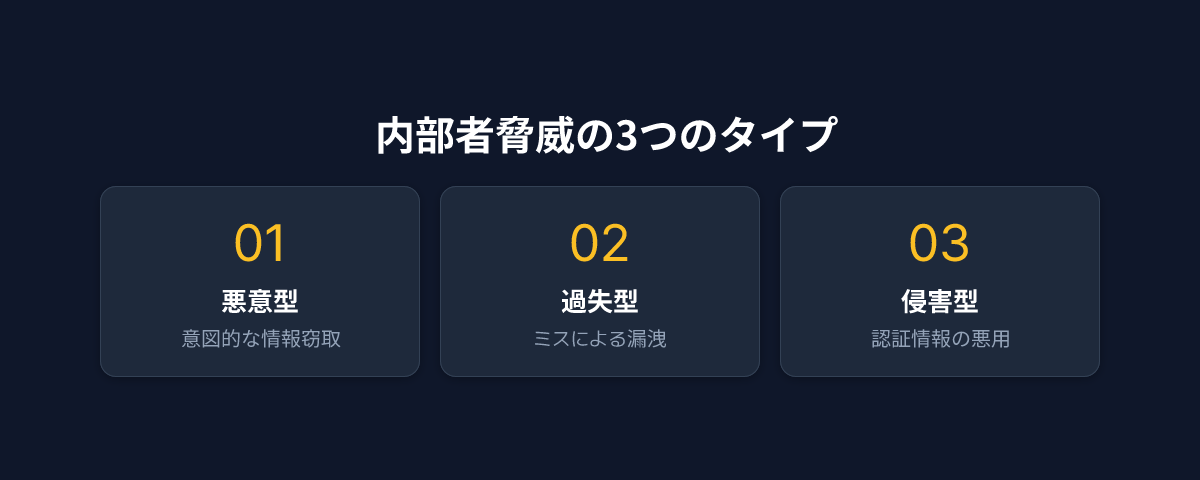

- インサイダー脅威は悪意のある、過失による、侵害されたの3カテゴリに分かれ、それぞれ異なる制御が必要です。

- アクセスガバナンス、行動監視、画面セキュリティ、インシデント対応手順が連携したシステムとして機能する必要があります。

- 技術的な制御だけでは不十分であり、継続的なリスク低減のためにセキュリティ意識向上トレーニングとカルチャーの構築が不可欠です。

まずインサイダー脅威の種類を理解する

対応チェックリストを構築する前に、何を防御しているのかを明確にする必要があります。インサイダー脅威は単一の現象ではありません。3つの明確なカテゴリに分かれています。

悪意のあるインサイダーは意図を持って行動します。金銭的な利益のためにデータを持ち出したり、競合他社に移る前に知的財産を持ち去ったり、個人的な恨みから行動したりします。これらのケースは検知が困難ですが、行動上のシグナルを残します。異常なアクセスパターン、退職届前の大量ダウンロード、通常とは異なる勤務時間などです。

過失によるインサイダーは危害を与える意図はありませんが、その習慣が情報漏えいのリスクを生み出します。宛先を間違えたメール、誤って設定されたクラウド共有、放置された未ロックの画面——これらがインサイダー�インシデントの大半を占めています。テクノロジーの制御は助けになりますが、根本原因が人間の行動である以上、リスクを完全に排除することはできません。

侵害されたインサイダーは、フィッシング、ソーシャルエンジニアリング、またはサプライチェーン攻撃によって認証情報が乗っ取られた従業員です。システムの観点からは正規のアカウントが操作していますが、実際に操作している人物は事実上の外部脅威アクターです。このカテゴリには行動監視と合わせて強力な認証が必要です。

3つの種類すべてに共通するのは:アクセスを悪用するという点です。そのためこのチェックリストは、誰が何にアクセスできるか、そのアクセスが適切に使用されているかという問いを中心に構成されています。

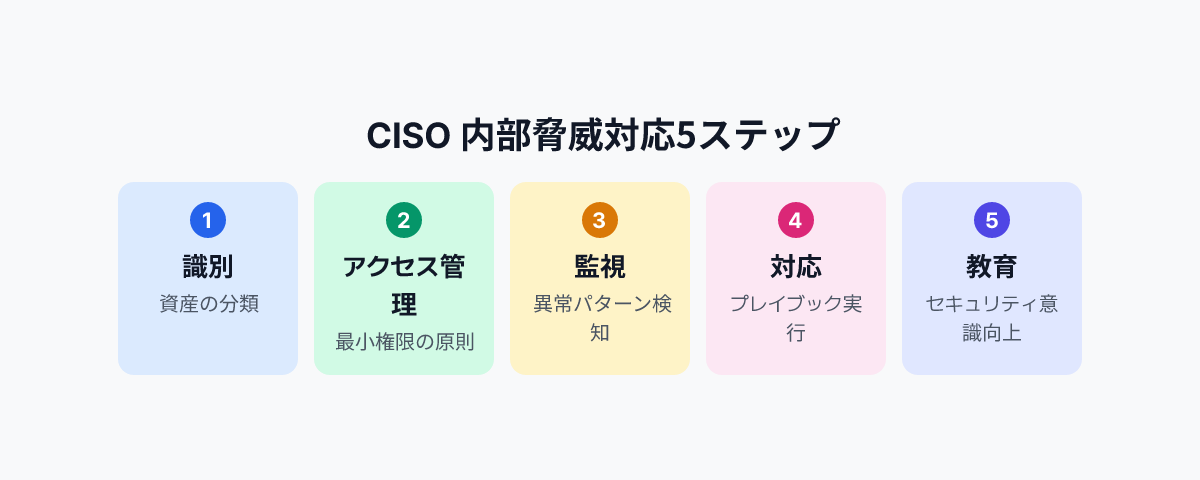

チェックリスト1. 情報資産の特定と分類

定義していないものは守れません。インサイダー脅威防止プログラムの最初のステップは、何を保護する必要があるかを正確に把握することです。

- 機密情報資産のインベントリは維持され、最新の状態に保たれていますか?

- データは機密性レベル(例:機密、社内、公開)で分類されてい��ますか?

- 各分類レベルに対して許可された取り扱い方法(保管、送信、印刷)が定義されていますか?

- 重要な資産が存在するシステムと形式が定期的に見直されていますか?

- クラウドストレージ環境が未分類または不適切に共有されているファイルについて監査されていますか?

資産インベントリなしでは、どこで漏えいが発生したかを特定できません。分類フレームワークなしでは、合理的な制御優先順位を設定できません。

チェックリスト2. アクセス制御と権限管理

インサイダー脅威の影響範囲は、その人物が持つアクセス権限によって制限されます。不必要なアクセスを削減することが、利用可能な最も直接的なレバーです。

- 最小権限の原則がすべてのシステムで一貫して適用されていますか?

- ロールベースのアクセス制御(RBAC)は現在の職務責任を正確に反映していますか?

- 退職や役割変更に際して、同日または1営業日以内にアクセス権を失効させるプロセスがありますか?

- 休眠アカウントと未使用の権限は定期的なスケジュールで見直されて削除されていますか?

- 特権アカウント(管理者、DBA)の活動は個別にログに記録され、見直されていますか?

- 機密システムへのアクセスに多要素認証(MFA)が必要ですか?

- 請負業者とサードパーティのアクセスは契約の期間と範囲に限定されていますか?

単純に誰が何を持っているかを監査するだけの四半期ごとのアクセスレビューだけでも、蓄積された不必要なアクセスパスの相当数を排除できます。

チェックリスト3. 行動監視と異常検知

正しくスコープされたアクセスがあっても、そのアクセスが実際にどのように使用されているかを監視し続けることが不可欠です。

- 重要なシステムのアクセスログが中央集権的に収集・保持されていますか?

- 異常なパターン(時間外アクセス、大量ファイルダウンロー��ド、外部転送の急激な増加)に対してアラートが設定されていますか?

- DLPソリューションが主要なデータ流出経路(メール、USB、クラウドアップロード)をカバーしていますか?

- 印刷履歴とスクリーンキャプチャ活動が記録されていますか?

- スマートフォンでモニターを撮影するなど、物理的な情報持ち出しの試みを検知する画面セキュリティソリューションが導入されていますか?

- 監視データが該当するプライバシー規制に準拠して収集・処理されていますか?

画面セキュリティの項目には特別な注目が必要です。DLPはデジタルおよびネットワークベースの情報持ち出しを制御しますが、近くにあるスマートフォンでモニターを撮影することは、すべてのDLP制御をすり抜けます。ネットワークトラフィックもなく、ファイル転送もなく、検知可能なイベントもありません。MonitorDogは従業員のPCウェブカメラを使用してAIによりこれらの物理的なキャプチャの試みをリアルタイムで検知し、管理者に即時アラートとイベント記録を生成します。これは従来のDLPインフラでは届かないギャップに対処します。

チェックリスト4. インシデント対応とフォレンジックの準備

防止制御はリスクを低減しますが、いかなる制御セットもリスクを完全に排除できません。侵害を迅速に検知して効果的に対応する能力が、どれだけの被害を封じ込められるかを決定します。

- インサイダー脅威インシデント対応プレイブックが文書化され、アクセス可能ですか?

- セキュリティインシデントに対するHR、法務、経営幹部への報告ラインが明確に定義されていますか?

- ログは十分な期間(最低1年)改ざん防止の方法で保持されていますか?

- 即時対応手順(アカウントの停止、システムの隔離)が定義され、訓練されていますか?

- 証拠が法的手続きで受理可能であるよう、証拠保管連鎖プロセスが維持されていますか?

- テーブルトップ演習またはインシデントシミュレーションが少なくとも年に1回実施されていますか?

組織はインシデント後に、必�要なログが保存期限を超えているか、適切な形式で収集されていなかったことを発見することがよくあります。フォレンジックの準備はインシデントの前に構築するものであり、インシデント中に行うものではありません。

チェックリスト5. セキュリティ意識とorganizational culture

技術的な制御は既知のベクターをブロックします。しかし、インサイダーリスクの相当な割合は、従業員が脅威を認識しない瞬間や、コンプライアンスより利便性を選ぶ瞬間から生まれます。カルチャーはすべての人、すべてのデバイス、すべての状況にわたってスケールできる唯一の制御です。

- 組織全体のセキュリティ意識向上トレーニングが少なくとも年に1回実施されていますか?

- フィッシングシミュレーション演習が定期的に実施され、部門別に結果が追跡されていますか?

- 機密データを扱う従業員(HR、財務、R&D)はベースラインを超えた役割固有のトレーニングを受けていますか?

- 匿名化されたポリシー違反事��例が学習機会として社内で共有されていますか?

- 匿名オプションを含む、セキュリティ上の懸念を報告するための社内チャネルがありますか?

- 新入社員のオンボーディングプロセスに情報セキュリティポリシーのトレーニングが含まれていますか?

最も効果的な意識向上トレーニングは抽象的な警告を超えたものです。「これが起きたこと、その人が何をしたか、それがどれほどのコストをもたらしたか」という具体的なシナリオは、ポリシーのリマインダーよりもはるかに確実に行動変容を促します。

結びに:チェックリストは出発点です

このチェックリストで満点を取ることがインサイダーリスクを排除するわけではありません。チェックリストが示すのは、現在のプログラムのどこが最も弱く、何を最初に対処すべきかという明確な全体像です。

初めて体系的なレビューを行う組織には、アクセス権限の監査とDLPカバレッジの評価から始めることが実践的な出発点です。基本的な制御が成熟している組織には、既存のDLPインフラがカバーしていないギャップ——物理的な画面露出が最も一般的に見落とされているもの——に対処することが次のステップです。

インサイダー脅威防止は一回限りの�プロジェクトではありません。評価、改善、適応の継続的なサイクルです。

MonitorDogが従来のDLPが残している盲点にどのように対処するかを確認するには、無料デモをリクエストして実際の環境で検知プロセスを体験してください。

参考資料

- Ponemon Institute & DTEX Systems、「2025年インサイダーリスクのグローバルコストレポート」(2025年)

- CISA、「インサイダー脅威緩和ガイド」(2020年)

- 個人情報保護委員会(韓国)、「個人情報の安全性確保のための基準」(2023年)