コールセンターと金融機関のための画面セキュリティ戦略

コールセンターのオペレーターが着信コールを受けながら、顧客の口座番号、マイナンバー、ローン履歴を——すべて画面上に——表示しています。モニターの隣にはスマートフォンが置かれています。その瞬間、DLPアラートは一つも発動しません。コールセンターと金融機関は最も集中した量の顧客個人データを取り扱っていますが、多くの場合、構造的に最も脆弱な画面セキュリティの状態にあります。

要点まとめ

- コールセンターと金融機関はリアルタイムで大量の機密顧客データを処理しており、画面が一度でも露出すれば即座の情報漏えいリスクとなります。

- 従来のDLPはデジタル送信チャネルを制御しますが、スマートフォンで画面を撮影することはすべての検知レイヤーをすり抜けます。

- 内部統制とAIを活用した画面検知を組み合わせることが、紙上のポリシーと実際の保護の違いをもたらします。

金融機関とコールセンターが画面セキュリティでより高いリスクに直面する理由

金融機関とコールセンターは、一般的なオフィス環境とは根本的に異なるセキュリティ条件の下で運営されています。1人のオペレーターが1日に数十から数百件の顧客レコード——口座番号、クレジットスコア、取引履歴——にアクセスする可能性があり、そのデータは直接的な金融的価値を持っています。

韓国個人情報保護委員会によると、2024年には307件の個人データ侵害報告が提出され、従業員の過失や意図的な行動などの内部要因がすべてのインシデントの30%を占めていました。報告された侵害の3件に1件は外部の攻撃者を必要としていませんでした。

世界的に見ると、金融セクターにおけるデータ侵害の平均コストは2024年にインシデントあたり608万ドルに達し、業界平均を22%上回っています(IBM Security、Cost of a Data Breach Report 2024)。この数字には規制罰金、顧客離脱、法的責任が含まれています。�このセクターにおける単一の侵害の財政的重みは、他のほとんどの産業とはカテゴリー的に異なります。

画面撮影が既存のセキュリティ制御の外にある理由

多くの金融機関とコールセンターはすでにスクリーンショットブロック、USBポートのロックダウン、個人メールの制限、ファイル暗号化を実施しています。これらの措置はすべて共通の前提を持っています:脅威はデジタルチャネルを通じて移動するというものです。

スマートフォンでモニターを撮影することはデジタルチャネルを使用しません。ファイル転送も、ネットワークパケットも、エンドポイントエージェントが検知できるログエントリも生成しません。オペレーターが顧客データを表示している画面を撮影しても、DLPログにも、ネットワークログにも、その出来事が起きたことを示す何もありません。

コールセンターの構造的な環境はこのリスクを増幅させます。密な座席配置により、隣の画面が自然に見えてしまいます。スマートフォン禁止ポリシーは文書上は存在しますが、大規模�環境で包括的に施行することは現実的な課題です。高い離職率とシフト制の人員配置により、従業員ごとの一貫したセキュリティ監視の維持が困難です。

金融サービスにおけるデータ侵害の35%がインサイダー脅威によるものであり、平均的な検知の遅延が181日であるという事実(Verizon DBIR 2025)は、画面セキュリティのギャップがどれほど長く、静かに続いてから表面化するかを示しています。

金融規制が実際に要求すること

韓国の電子金融監督規定と個人情報保護法は、金融機関に対して顧客データのためのアクセス制御、漏えい防止措置、処理記録を含む技術的・管理的保護措置を実施することを要求しています。

ここで「技術的保護措置」の範囲が重要です。侵害が発生した場合、規制当局は機関が合理的な保護システムを整備していたかどうかを評価します。画面撮影を検知または防止する技術的措置が何もない機関は、適切な制御が実施されていたと主張することが困難になります。

個人情報保護法はまた、発見から72時間以内の侵害通知を義務付けており、違反した場合は最大3,000万ウォンの罰則が課せられます。画面ベースの漏えいの問題は、DLPまたはネットワークログに痕跡を残さないため、侵害が発生したことを知ること自体が構造的に困難であり、72時間以内に報告することはなおさら難しいということです。

実践的な画面セキュリティ戦略

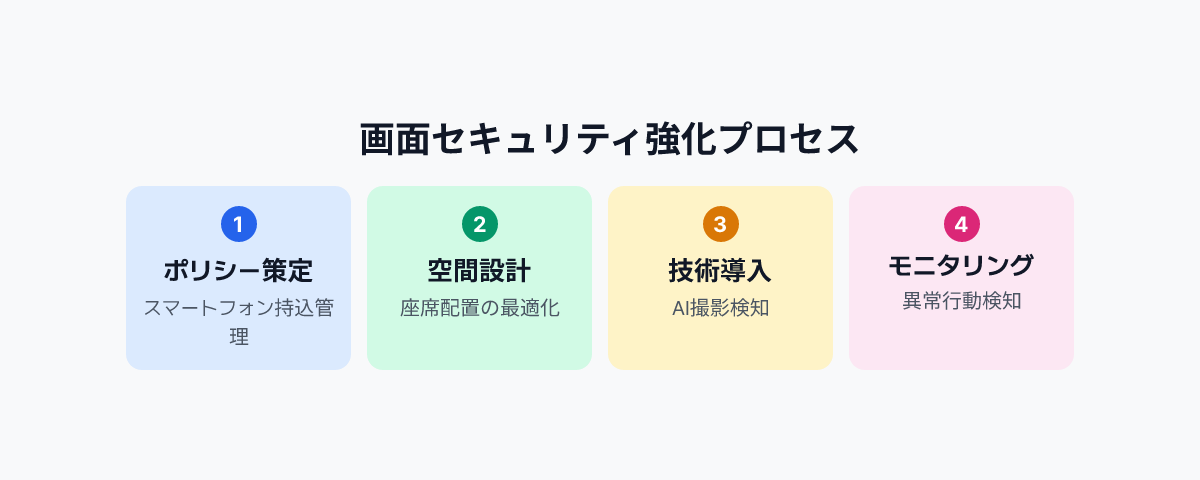

ポリシー:デバイスアクセスとワークスペースレイアウトの管理

最も基本的な措置は施行可能なスマートフォン制限ポリシーです——単なる禁止の宣言ではなく、出入口でのスマートフォン保管ロッカー、作業エリア内の監視、違反に対する明確な結果を基盤とするものです。

機密データを扱うチームの座席配置は、画面露出を最小化するよう設計されるべきです。モニターは廊下や公共の通路に向けないようにし、顧客データが処理されるエリアは来訪者の経路から物理的に分離されるべきです。

テクノロジー:AIを活用した画面検知

ポリシーには限界があります。管理者が数百人のオペレーターをリアルタイムで同時に監視することはできません。人間の監督が及ばない部分をテクノロジーがカバーする必要があります。

MonitorDogは従業員のPCウェブカメラを使用して、AIによりスマートフォン撮影の試みをリアルタイムで検知します。撮影の試みが検知されると、画面は即座にブランクになり、管理者はタイムスタンプ付きのイベント記録とともにアラートを受け取ります。数十人のオペレーターが同時に作業する環境では、この自動検知レイヤーがリアルタイム対応を実現可能にする唯一の方法です。

このアプローチは、DLPが届かない物理的な撮影の盲点を技術的にカバーします。また、行動抑止効果としても機能します——スタッフが撮影の試みが即座に検知されることを知っていると、試みの可能性が低下します。

監視:行動異常とインシデント後の追跡可能性

画面セキュリティは防止だけに関するものではありません。組織には異常な行動を記録し、事後に出来事を再構築する能力も必要です。シフト終了前に異常に多くの顧客アカウントにアクセスするオペレーターや、複数のレコードを連続して素早く照会するなどのパターンが検知できるようにする必要があります。

MonitorDogのセキュリティインサイトダッシュボードはユーザーごとの行動履歴を追跡し、高リスクの活動パターンを特定して管理者に表示します。これらの記録はインシデント後のフォレンジックにも使用でき、侵害が調査されている際の規制当局への提出や法的対応のための証拠として活用できます。

実際の展開はどのようなものか

MonitorDogを展開した金融セクターの顧客では、展開後最初の数週間以内に実際のスマートフォン撮影試みイベントが検知されました。以前は起こりそうにないと思われていたリスクが実際に存在し、起きていたのです。

これらの検知の目的は罰則的なものではありません。組織の内部統制フレームワークが設計通りに機能していることの証拠として機能します。規制当局がセキュリティ監査や査定を実施する際、技術的な画面セキュリティ措置と検知されたイベントのログの両方を提示できることで、機関がどのように評価されるかが変わります。

コールセンターと金融機関では、画面セキュリティは任意の強化策ではありません。顧客データが画面に表示されているすべての瞬間が潜在的な露出ポイントです。それらの瞬間を監視する技術的なシステムがなければ、内部統制は文書上にしか存在しません。

MonitorDogがコールセンターと金融機関環境でどのように機能するかを確認するには、デモをリクエストして検知プロセスを直接体験してください。

参考資料

- 韓国個人情報保護委員会、「2024年個人データ侵害報告分析」(2025年)

- IBM Security、「Cost of a Data Breach Report 2024」(2024年)

- Verizon、「2025 Data Breach Investigations Report」(2025年)

- 金融監督院、「電子金融監督規定」(現行)