ビジュアルハッキングとは?企業にとっての新たなセキュリティ脅威

従業員が一生懸命働いている間に、誰かが静かにスマートフォンでそのモニターを撮影しているとしたら?ファイアウォールと暗号化はこの脅威に対して無力です。これがビジュアルハッキングです。

多くの企業がサイバー攻撃への備えに膨大な予算を投資していますが、目の前で起きている物理的な情報漏えいをしばしば見落としています。本記事では、ビジュアルハッキングの定義、実際のリスク、そして企業が取れる現実的な対策を検証します。

3行まとめ

- ビジュアルハッキングとは、スマートフォンカメラでモニター画面を撮影または録画することで機密情報を盗む物理的な攻撃です。

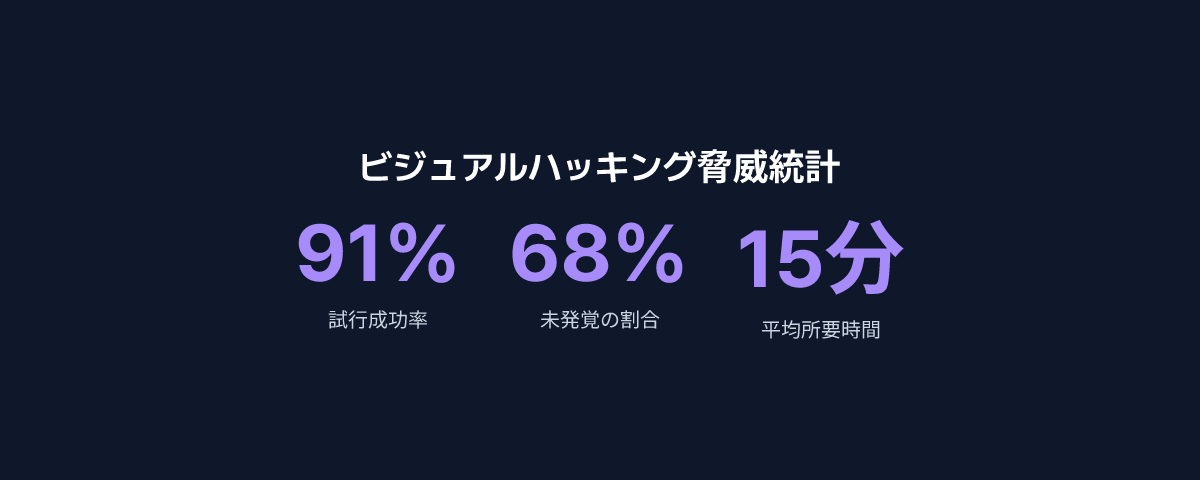

- 3Mの実験では、試みの91%が成功し、68%がまったく検��知されませんでした。

- 既存のDLPとセキュリティソリューションはこの攻撃を検知できず、AIベースのリアルタイム検知技術が必要です。

ビジュアルハッキングとは何か?

ビジュアルハッキングとは、他人の画面、文書、またはデバイスを肉眼またはカメラで観察することで機密情報を取得する行為です。技術的なハッキングとは異なり、マルウェアやネットワーク侵入なしに実行されます。

代表的な種類には以下があります:

- ショルダーサーフィン:横や後ろから直接画面を覗き見る。

- スマートフォン撮影:スマートフォンカメラでモニターに表示されている画面を密かに撮影または録画する。

- 遠距離キャプチャ:ズームレンズ付きカメラを使用して遠距離から画面のコンテンツを撮影する。

- ビデオ会議での露出:リモートワーク中に機密文書が背景に映ってしまうケース。

ビジュアルハッキングは、既存のセキュリティソリューションでは検知またはブロックすることが困難であることから特に注目されます。スクリーンショットブロックツールやDLPソフトウェアはデジタルコピーを防ぎますが、物理的なカメラ撮影はまったく別の問題です。

ビジュアルハッキングの脅威はどれほど現実的か?

これが単なる理論ではないことを示すデータがあります。

セキュリティの専門家が一般的なオフィスを歩き回りながらビジュアルハッキングを試みた3Mのグローバルビジュアルハッキング実験では、試みの91%が成功しました。実験中に合計613件の機密情報が収集され、そのうち27%はログイン認証情報、機密文書、非公開の財務情報などの高リスクデータに分類されました。

さらに注目すべき数字があります。**全試みの68%において、異常な行動を報告した従業員は一人もいませんでした。**人々が目の前にある脅威を認識できないか、認識しても行動を起こさないというのが現実です。

ビジュアルハッキングはスピードの面でも危険です。実験の49%において、機密情報を収集するのにかかった時間は15分未満でした。トイレに行ったり、会議室に移動したりする間に十分に起こりうる脅威です。

インサイダー脅威全体に範囲を広げると、被害の規模はさらに大きくなります。Ponemon Instituteの2025年レポートによると、インサイダー脅威による組織あたりの年間平均コストは**1,950万ドル(約250億ウォン)**に達します。ビジュアルハッキングはその中でも最も検知が困難な種類に属します。

「全てのビジュアルハッキング試みの91%が成功し、68%は誰にも検知されなかった。」— 3M グローバルビジュアルハッキング実験

特に脆弱な業界はどこか?

ビジュアルハッキングは業種を問いませんが、以下の分野は特別な注意が必要です。

金融・保険

顧客口座情報、ポートフォリオ、取引詳細が頻繁に画面に表示されます。オープンシーティングが一般的で来訪者が作業スペースに隣接するコールセンターのような環境ではリスクが高まります。

医療機関

患者の診断記録、処方箋、個人情報がモニターに表示されていることが多くあります。医療および個人情報保護法の下では、このような情報漏えいは即座の法的責任��につながる可能性があります。

研究開発・製造

設計図面、研究データ、特許申請前の情報が画面に表示されます。産業スパイにとって、スマートフォンの一枚の写真が、年単位の研究成果を渡してしまう事故につながることがあります。

リモートワーク環境

在宅で働く従業員は、家族、訪問者、さらにはビデオ会議の参加者に画面をさらしてしまう可能性があります。オフィスと比較して物理的なセキュリティ制御がほとんどないことが脆弱性となっています。

なぜ今「画面セキュリティ」が必要なのか

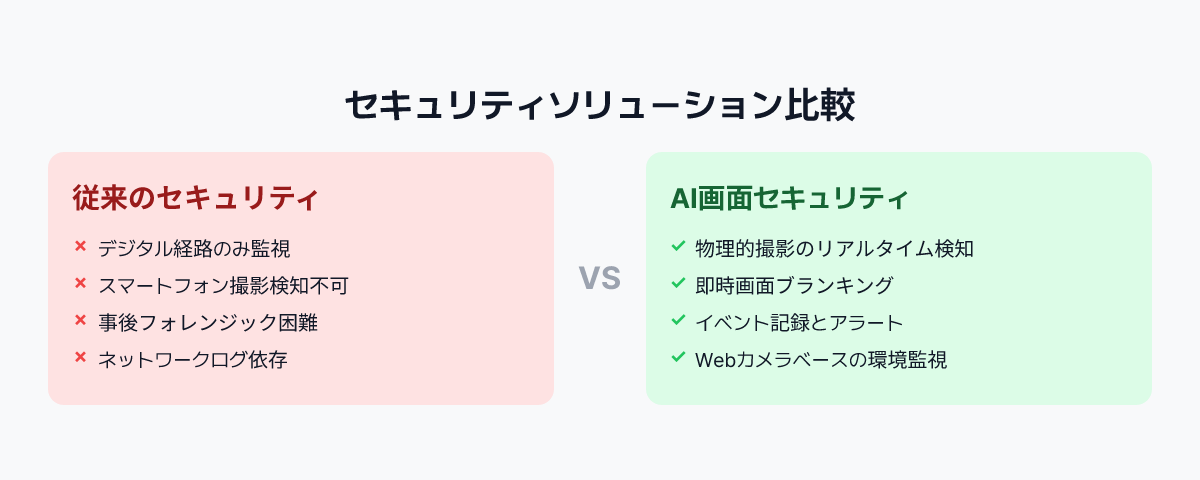

既存のDLP、スクリーンキャプチャブロック、印刷出力制御はすべてデジタル経路を基盤として設計されており、スマートフォンカメラでモニター画面を撮影するビジュアルハッキングを止めることができません。スマートフォンはエンドポイントエージェントまたはDLPポリシーの制御範囲外にあり、撮影行為自体がネットワークログとして残らないからです。

3Mのグローバル実験結果においても、セキュリティトレーニングを受けた従業員がビジュアルハッキングをリアルタイムでブロックできなかったことが示されており、Infosecurity Magazineはビジュアルハッキングが91%の成功率を示していると指摘しています。Ponemon Instituteのインサイダー脅威コストレポートを考慮すると、画面からの情報漏えいはもはや周辺的な問題ではなく核心的なリスクです。

スマートフォンはエンドポイントエージェントの制御範囲外にあり、撮影行為自体がネットワークログとして残りません。これがビジュアルハッキングが「セキュリティの盲点」である理由です。

なぜ既存のセキュリティソリューションはビジュアルハッキングをブロックできないのか

デジタルチャネル中心の設計

DLP、DRM、スクリーンキャプチャブロック、印刷出力制御はすべて、メール、メッセンジャー、クラウドアップロード、USBコピーなどのネットワークとディスクの経路を制御することに焦点を当てています。しかし、スマートフォンカメラでモニターを撮影する行為は企業ネットワークを通じず、エンドポイントエージェントのフッキングポイントもなく、ログ、SIEM、UEBAにも痕跡を残しません。

エンドポイントとDLPポリシーの限界

エンドポイントエージェントはPC内部のイベント(プロセス、ファイル、ネットワーク、クリップボード、キャプチャAPIなど)にしかアクセスできません。スマートフォンは別の独立したデバイスであるため、いかなるDLPポリシーも物理的な撮影行為を直接検知またはブロックすることができません。

人的・プロセス依存の措置の限界

セキュリティ意識向上トレーニングとクリーンデスクポリシーは、従業員の注意力、状況認識、そして良心に依存しています。3Mの実験結果は、セキュリティトレーニングを受けた従業員がいる環境でも、ほとんどのビジュアルハッキング試みはリアルタイムで検知またはブロックされなかったことを示しています。

これらの理由から、ビジュアルハッキングはセキュリティの**「盲点」**として残り、技術的なハッキングとは異なり、インシデント後のフォレンジックも困難な領域です。

企業が取れる実践的な対策

ビジュアルハッキング対応には、テクノロジー、プロセス、教育の3つの柱が同時に存在する必要があります。

1. 物理的な画面セキュリティ措置

- プライバシーフィルターの貼付

画面が正面からのみ見えるよう視野角を制限し、横や後ろから覗き見たり撮影した�りすることを困難にします。特にロビー、カフェスタイルのオフィス、共有席、顧客サービスカウンター、コールセンター、病院・金融カウンターへの事前適用を推奨します。

- 座席配置とモニターの向きの再設計

廊下、入口ドア、窓、または外部通路から直接見えないようにモニターを配置し、来訪者の通路、外部待機エリア、または会議室入口に対してモニターの背面が向かないよう調整します。

- 機密作業スペースの分離

高リスクデータを扱う部署(財務、HR、R&D、セキュリティ、戦略企画など)を一般席から物理的に分離したセキュリティゾーンとして運用し、アクセス制御、CCTV、来訪者記録と連携して可視性と追跡可能性を強化します。

2. AIベースのリアルタイム検知技術の導入

ビジュアルハッキングは物理的な撮影行為であるため、それを対処する技術も物理的な空間認識が必要です。

ウェブカメラを使用して画面周辺の環境をリアルタイムで監視することで、AIはスマートフォンカメラが画面に向けられているパターンを認識します。不審な状況が発生すると、画面が即座にブロックされ(ロックまたは機密情報がマスキングされ)、セキュリティ管理者に通知とイベントログが送信されます。

MonitorDogはこの方法を実装したソリューションです。

従業員のPCにインストールされたエージェントがウェブカメラを通じてモニター周辺を継続的に観察し、AIモデルがスマートフォンの形状と角度、ユーザーの手の動きなどの撮影パターンを分析します。検知されると、画面ブロックが自動的に処理され、通知と履歴記録が管理者コンソールに送信されます。

これにより、既存のDLPとEPPでは見えなかった**「物理的な撮影」という新たな攻撃ベクター**を技術的にカバーすることが可能です。

3. セキュリティポリシーと教育の強化

- セキュリティ教育カリキュラムへのビジュアルハッキングの組み込み

ビジュアルハッキングの概念、実際の事例、発生しやすい場所について具体的に教育し、スマートフォンが異常な角度で画面に向けられている場合や、来訪者やパートナーが作業画面を過度に見ている場合を認識して報告するよう従業員をトレーニングします。

- 来訪者エリアと作業エリアの明確な分離

来訪者の通路と従業員の作業エリアを物理的に分離し、来訪者がいる会議室や休憩室では機密情報を表示している画面を最小化します。

- リモートワーカー向けの画面セキュリティガイドライン

在宅、カフェ、公�共スペースでの作業時には、画面が窓、廊下、または家族の往来にさらされないよう配置し、可能であればプライバシーフィルターの使用を推奨します。家族、知人、または来訪者がいるスペースでの作業画面の露出を最小化するためのガイドラインを策定します。

なぜ今すぐ画面セキュリティを確認すべきか

インサイダー脅威による組織あたりの年間平均コストは1,950万ドル(約250億ウォン)に達します。— Ponemon Institute、2025年

脅威環境の変化

スマートフォンカメラの性能向上により、遠距離からでも高解像度の撮影が可能となり、オープンオフィスや共有オフィスの普及により、他人の画面が容易に見えるようになっています。リモートおよびテレワークの一般化により、制御されていない環境での画面露出も増加しています。

ログを残さない攻撃

ビジュアルハッキングはネットワークロ��グ、システムログ、DLPログに痕跡を残しません。ほとんどの場合、発生した事実が認識されないまま過ぎ去り、インシデント後のフォレンジックと調査には限界があるため、事前の検知と防止のためのシステムを構築することが鍵となります。

インサイダーおよび近接脅威のコスト増加

Ponemon Instituteの「インサイダー脅威のコスト」レポートによると、インサイダーおよび近接脅威に関連する事故コストは継続的な上昇傾向にあります。ビジュアルハッキングは、悪意のあるインサイダーだけでなく、来訪者、パートナー、外部要員など、物理的に近くにいる誰でも試みることができる攻撃ベクターです。

次のステップ:実際の環境での確認

自社環境の画面セキュリティレベルを確認したい場合は、実際の作業環境での動作確認が最も確実な方法です。

プライバシーフィルター、座席配置、ゾーン分離などの物理的な措置を見直しながら、AIベースのリアルタイム検知ソリューションを通じてビジュアルハッキング試みに対する技術的な防衛ラインを構築してください。

MonitorDogの無料デモを通じて、スマートフォン撮影の試みが自社の実際の環境でどのように検知・ブロックされ、どのようなイベントログと通知が残るかを自分の目で確認してください。

参考資料

- 3M & Visual Privacy Advisory Council、「グローバルビジュアルハッキング実験」(2016年)

- Ponemon Institute & DTEX Systems、「2025年インサイダーリスクのグローバルコストレポート」(2025年)